DNS-Lecks: Umfassender Leitfaden, sie 2024 zu finden und zu beheben

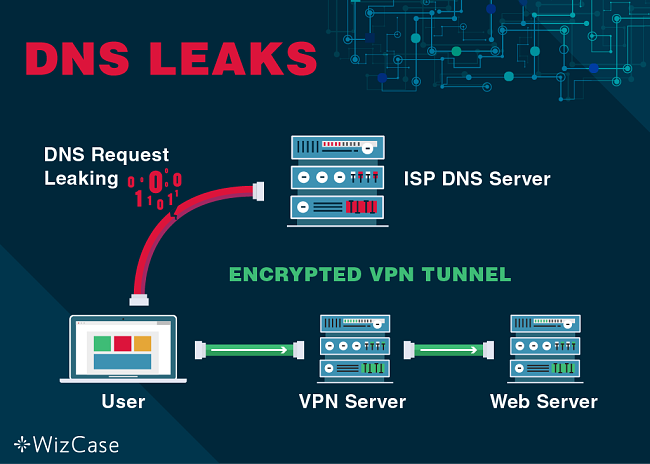

Was ist also ein DNS-Leck? Es ist ein Problem, das in einer Netzwerkkonfiguration vorkommt und Du verlierst damit schnell die Privatsphäre, weil DNS-Anfragen durch ungeschützte Kanäle anstatt Deiner VPN-Verbindung geschickt werden.

Benutzt Du einen seriösen VPN Service, werden die DNS-Anfragen durch den VPN-Tunnel zu den DNS-Servern geschickt und nicht zu denen Deines ISPs. Ist das der Fall, bleibst Du beim Surfen im Web anonym. Sollte Dein VPN allerdings ein DNS-Leck haben, profitierst Du nicht mehr länger von der Anonymität und Dein ISP kann genau sehen, was Du online tust.

Bei einigen Software-Programmen wie zum Beispiel Windows werden die Anfragen per Standard zu den DNS-Servern des ISPs geschickt und nicht die des VPN-Tunnels benutzt. Deswegen ist es sehr wichtig, dass Du einen sorgfältigen DNS-Leck-Test durchführst, um sicherzustellen, dass Du alle IP-Nummern erkennst. Zeigt zum Beispiel irgendein Ergebnis Deinen ‘echten’ Standort an, dann hast Du möglicherweise ein DNS-Leck. Nachfolgende finedst Du einige der häufigsten Probleme, auf die Du 2018 treffen wirst und wie Du sie behebst!

Ein fehlerhaft oder nicht korrekt konfiguriertes Netzwerk

Das ist zweifelsohne der häufigste Grund für DNS-Lecks, vor allen Dingen, wenn Du mit verschiedenen Schnittstellen auf das Internet zugreifst. Benutzt Du zum Beispiel einen Heim-Router, einen öffentlichen Hotspot oder ein WLAN in einem Café, muss sich Dein Gerät erst mit dem lokalen Netzwerk verbinden, bevor Du den verschlüsselten Tunnel mit dem VPN etablieren kannst.

Sobald Du die unangemessenen Einstellungen ignorierst, bist Du für diverse Datenlecks anfällig. Wir haben herausgefunden, dass das Protokoll, das im Netzwerk Deinem Gerät eine IP-Adresse zuweist, automatisch DNS-Server vergibt. Sie kümmern sich um alle Web-Anfragen. So ein Server ist aber nicht immer sicher und sobald Du Dein VPN benutzt, werden alle DNS-Anfragen den Tunnel umgehen und auf diese Weise entstehen DNS-Lecks.

Wie Du Dein Netzwerk richtig konfigurierst

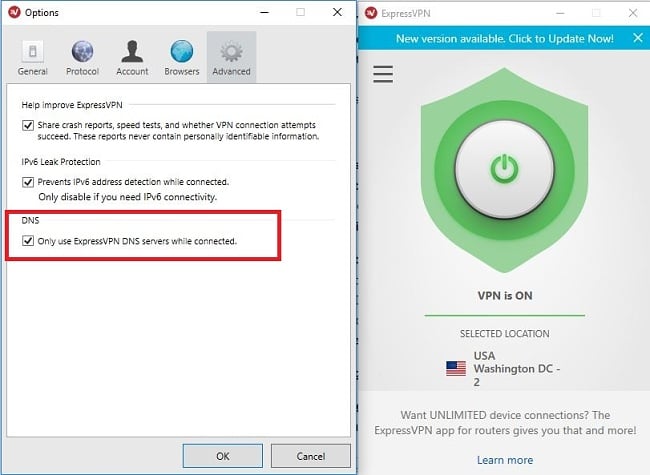

In den meisten Situationen hilft folgende Maßnahme. Konfiguriere Dein VPN, sodass es die vom Anbieter zur Verfügung gestellten DNS-Server benutzt. Dann führen alle DNS-Anfragen durch das VPN und nicht durch das lokale Netzwerk.

Allerdings bieten nicht alle VPN Service Provider eigene DNS-Server an. In solchen Fällen ist es vielleicht eine Option, unabhängige Server wie zum Beispiel Google Public DNS oder Open DNS zu benutzen.

Es hängt sehr von der VPN Software und dem benutzten Protokoll ab, inwiefern sich solche Änderungen durchführen lassen. Du kannst sie alle so konfigurieren, dass sie sich automatisch mit dem richtigen DNS-Server verbinden. Auch eine manuelle Konfiguration je nach lokalem Netzwerk ist möglich.

Die unsicheren ‘Funktionen’ von Windows 8.1, 8 oder 10

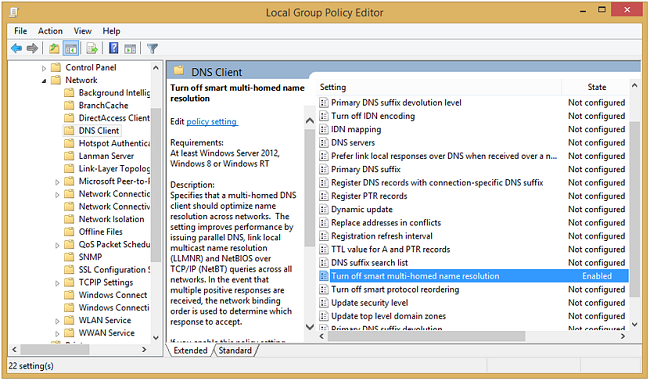

Das Windows-Betriebssystem hat das Tool “Smart Multi-Homed Name Resolution” eingeführt, um die Internet-Geschwindigkeit zu beschleunigen. Es schickt alle DNS-Anfragen an die verfügbaren Server, aber würde anfänglich nur DNS-Antworten von Nicht-Standard-Servern akzeptieren, wenn Deine Favoriten nicht antworten.

Für VPN-Anwender ist das allerdings keine brauchbare Lösung, weil das Risiko von DNS-Lecks dadurch stark erhöht wird. Richtig schockierend bei Windows 10 ist, dass die Funktion per Standard alle Antworten von dem DNS-Server akzeptiert, der am schnellsten antwortet. Passiert das, ist das Problem nicht nur ein DNS-Leck. Du bist außerdem für Spoofing-Angriffe anfällig.

Wie reparierst Du nun das Problem?

Das ist ohne Zweifel die größte Herausforderung und am schwierigsten zu beheben, wenn wir von DNS-Lecks sprechen. Das gilt vor allen Dingen dann, wenn Du Windows 10 benutzt. Es ist eine in Windows integrierte Funktion, die sich nicht einfach ändern lässt. Benutzt Du ein fertig verfügbares OpenVPN-Protokoll, stehen Deine Chancen besser, das Problem zu beheben.

Die Smart Multi-Homed Name Resolution lässt sich manuell über den Local Group Policy Editor von Windows deaktivieren. Dafür brauchst Du aber die Windows Home Edition. Du musst aber wissen, dass Windows weiterhin alle DNS-Anfragen an alle verfügbaren Server schickt, selbst wenn Du die Funktion deaktivierst. Aus diesem Grund empfehlen wir die Nutzung eines OpenVPN-Protokolls, weil es die Probleme angemessen adressiert.

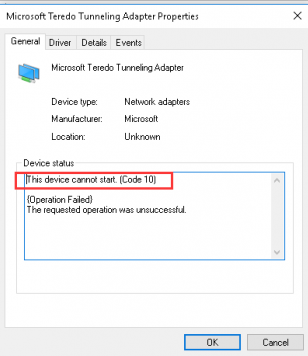

Die Windows-Funktion Teredo

Teredo ist eine Technologie von Microsoft. Sie wurde entwickelt, um die Kompatibilität zwischen IPv6 und IPv4 zu verbessern. Es ist eine weitere eingebaute Windows-Funktion. Wir haben auch festgestellt, dass es eine wichtige Übergangstechnologie ist. Damit ist es möglich, dass IPv6 und IPv4 problemlos koexistieren. Alle v4-Verbindungen verstehen durch die Technologie v6-Adressen einfacher. Das wirkt sich natürlich auch auf das Senden und Empfangen aus.

Leider ist das für Dich als VPN Provider eine riesige Security-Lücke. Weil es sich um ein Tunneling-Software-Protokoll handelt, hat es immer Vorrang gegenüber dem verschlüsselten Tunnel Deines VPNs. Es umgeht die verschlüsselte Verbindung und das Ende vom Lied sind jede Menge DNS-Lecks!

Die ultimative Lösung

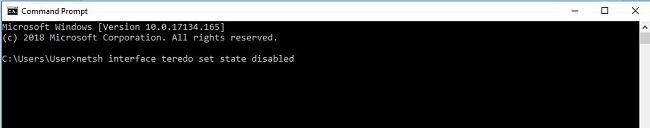

Zum Glück lässt sich Teredo über das Windows-Betriebssystem sehr einfach deaktivieren. Öffne dafür einfach die Eingabeaufforderung und führe den nachfolgenden Befehl aus: ‘netsh interface teredo set state disabled’.

Sobald Du Teredo deaktivierst, kann es sein, dass Du einige seltsame Probleme bemerkst. Die Maßnahme verhindert aber, dass sich Datenverkehr außerhalb Deiner VPN-Verschlüsselung bewegt. Sämtlicher Traffic geht durch den verschlüsselten Tunnel und Du bleibst ‘angemessen verborgen’.

Zusammenfassung!

Kennst Du die oben beschriebenen Probleme, kannst Du in Zukunft die DNS-Lecks sehr einfach vermeiden. Sei an dieser Stelle aber auf der Hut. Werden die Probleme nicht behoben oder Du bemerkst sie nicht, dann ist Deine Internet-Verbindung vielleicht niemals sicher, auch dann nicht, wenn Du eine VPN benutzt. Deswegen ist es sehr wichtig, dass Du Dein System auf DNS-Lecks überprüfst. Nur so stellst Du sicher, dass Du immerzu ausreichend geschützt bist.